- Column

- 巧妙化する攻撃から事業継続を守り抜く、重要インフラ&産業サイバーセキュリティの今

日本を狙うサイバー攻撃リスクが地政学的要因と生成AIの普及で高まっている

「第10回 重要インフラ&産業サイバーセキュリティコンファレンス」より、日本プルーフポイント チーフエバンジェリストの増田 幸美 氏

- 提供:

- 日本プルーフポイント

サイバー攻撃はもはや産業化している。さらに生成AI(人工知能)技術の急速な広がりは日本を長年守ってきた“言語の壁”を崩壊させた。日本プルーフポイント チーフエバンジェリストの増田 幸美 氏が「第10回重要インフラ&産業サイバーセキュリティコンファレンス(主催:インプレス、重要インフラサイバーセキュリティコンファレンス実行委員会、2026年3月4日~5日)」に登壇し、日本企業をピンポイントで狙うサイバー攻撃の実態と、その背景にある地政学的リスクについて解説した。

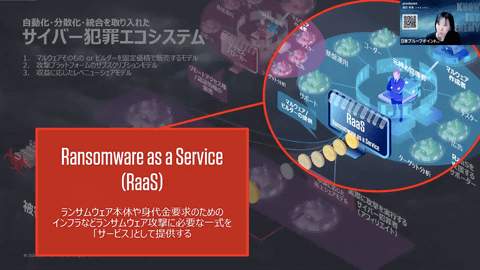

「サイバー攻撃は、もはや個人のハッカーによる単独行動ではない。攻撃の基盤を提供する者、侵入経路を売買する者、実際に攻撃する者などが分業する“犯罪エコシステム”が成立している」--。日本プルーフポイント チーフエバンジェリストの増田 幸美 氏は、サイバー攻撃の現状を、こう指摘する(写真1)。

ランサムウェア攻撃を支える「RaaS」と分業化された犯罪ビジネス

ランサムウェア攻撃は世界中で猛威を振るっており、日本企業も、その射程に入っている。近年、日本の企業や自治体が相次いで被害を公表しているが「これらは氷山の一角に過ぎない」と増田氏はいう。個人情報の流出を伴うケースは公表義務があるものの「それ以外の被害は表に出ない場合も多く、実際のインシデント件数は公表値の何倍にも上る可能性がある」(同)からだ。

「ランサムウェア攻撃の実態を正確に理解するためには、表面的な手口だけでなく、その背後にある構造や動機を知ることが重要だ」と増田氏は説く。

現在のサイバー攻撃の特徴を増田氏は「高度な分業化にあり、その中心にあるのが『RaaS(Ransomware as a Service)』と呼ばれる仕組みだ」と話す。RaaSは、ランサムウェア本体の開発や攻撃インフラを提供する運営者と、実際に企業への侵入や暗号化を実行するアフィリエイトが協業し、得られた身代金を分配するビジネスモデルである(図1)。

さらに攻撃の前段階では「IAB(Initial Access Broker)」と呼ばれる存在が重要な役割を果たす。「彼らは企業ネットワークに侵入するための認証情報をあらかじめ盗み出し、それを地下市場で販売する。アフィリエイトは、自ら偵察する手間を省き、IABから購入した情報を利用して効率的にターゲットの深部へ侵入する」(増田氏)という。

日本では業務停止を嫌うセキュリティの運用不備が突かれる

日本企業への侵入方法を増田氏は3つのパターンに大別する。(1)インターネットに公開された機器の脆弱性、(2)不正メールによる認証情報の窃取、(3)盗まれた情報の悪用だ。

なかでも際立っているのがVPN(Virtual Private Network:仮想私設網)など境界を防御する機器の脆弱性を突いた侵入である。古いソフトウェアバージョンや未適用のパッチが放置されている環境について増田氏は「攻撃者にとっては“解錠された入り口”に等しい」と指摘する。

海外では重大な脆弱性が発見されれば、業務への影響よりもセキュリティ対策を優先し即座にアップデートするケースが多い。だが日本では「『業務停止を避けたい』という判断からパッチ適用が後回しにされる傾向が今なお根強く、そこが狙われている」(増田氏)という。

侵入の実態として増田氏は、国内で大きく報じられた大手飲料メーカーのインシデント事例を挙げる。公開情報によれば、攻撃者はネットワーク機器の脆弱性から侵入し、その後にデータセンターの管理者アカウントのパスワードを悪用してシステム内部を掌握した。

注目すべきは、同社がEDR(Endpoint Detection and Response:エンドポイント検知と対処)の導入やレッドチーム演習といった高度なセキュリティ対策を実施していた点だ。それでも最終的には、資産管理や脆弱性管理、パスワードの適切な運用など“基本的な対策”の隙を突かれている。増田氏は「高度な技術を駆使したゼロデイ攻撃ばかりが注目されるが、実際の被害の多くは、企業のセキュリティ運用の不備によって引き起こされている」と分析する。