- Column

- 巧妙化する攻撃から事業継続を守り抜く、重要インフラ&産業サイバーセキュリティの今

IPA『脆弱性診断内製化ガイド』の作成者が語る実践的な診断体制の設計と運用のポイント

「第10回 重要インフラ&産業サイバーセキュリティコンファレンス」のパネルディスカッションより

診断ツールの限界を専門家による手動診断で補う必要がある

川添 :脆弱性診断内製化ガイドの作成に際しては、技術面での調査も実施しました。各種ツールの比較から明らかになった点はありますか?

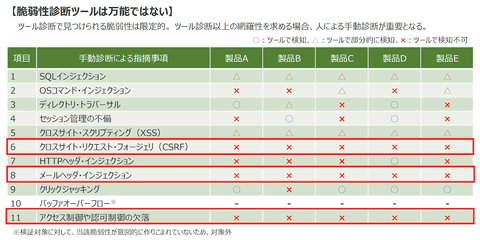

森山 :ツールの比較では、意図的に脆弱性を埋め込んだアプリケーションを対象に、自動診断ツールによる結果と、専門家による手動診断の結果を比較しました。

結果、データベースを不正に操作するサイバー攻撃の「SQLインジェクション」や、悪意のあるスクリプトをページ内に埋め込む「クロスサイトスクリプティング(XSS)」といった極めて有名な脆弱性であっても、自動ツールでは部分的な検知に留まるという実態が明らかになりました。

特に、ログイン中のユーザーを罠サイトへ誘導する「クロスサイトリクエストフォージェリ(CSRF)」や、アクセス制御、認可制御の欠落などビジネスロジックに基づく脆弱性は、いずれの自動診断ツールでも検出できませんでした(図1)。

佐藤 :検証の計画時には「診断ツールでも6〜7割程度は検出してくれる」と期待していました。ところが蓋を開けてみると、見逃しの多さに驚かされました。「ツールの診断結果を鵜呑みにするのはリスクがある」と言わざるを得ません。見逃した脆弱性が本番稼働中に悪用された際の企業活動への負荷を考慮すれば、専門家の手動診断による補完が重要になります。

森山 :診断業務に関わっている身として、ツールは部分的にしか診断できないことは実務上は認識していたのですが、同一条件で比較してみて改めて限界が明らかになりました。

一方で、AI(人工知能)技術を活用した診断ツールも進化しています。検証時点では補助的な役割に留まっていましたが、最新動向を注視しつつ、柔軟に取り入れていく姿勢が重要です。また、ガイドでは、属人化を排し一定品質を担保するためのプロセスも提唱しています。

佐藤 :そのプロセスの1つとして、チェックリストの作成と継続的な更新が重要であるという考え方を示しています。こうした取り組みによって、診断基準を人に依存させるのではなく“手順”としての蓄積・共有ができ、結果として誰が実施しても一定の品質を保てるようになります。

川添 :他には、診断の中で得られた気づきや判断に迷った事例などを、定期的に持ち寄って共有・議論する場を設けることも有効だと考えています。こうした取り組みによって、異なる視点からの知見が蓄積され、チーム全体の認識合わせや意識の底上げにつながります。

自社の実態に合わせた“実現可能な”組織や体制を描く

川添 :技術者の育成だけでなく、組織体制の設計も内製化の成否を分けます。ガイドではチーム運営を健全に進めるための役割分担として(1)チームの維持や関係部署との調整、年間スケジュールの策定、ノウハウ共有の検討などを担う「マネジメント担当」と、(2)実際の診断や修正支援などのコア業務を担う「診断実務担当」の2つを定義しました。

佐藤 :現場の立場から、この体制は極めて重要だと感じています。運用チームには日々の業務があるため、突然の診断依頼に応じるのは容易ではありません。本番環境に触れるにはリリース日や顧客への影響を慎重に考慮する必要があります。そこにマネジメント担当が入り、運用チームと診断チーム、両者の都合を共有できれば、組織間のすり合わせがスムーズに進みます。

川添 :ガイドの作成者として、どのように活用してほしいと考えていますか。

佐藤 :脆弱性診断は、システムの開発中だけでなく、運用中も定期的に必要になるプロセスです。運用者の立場としては、脆弱性診断を単なる儀式的なプロセスではなく、リリース後や休日を安心して過ごすための重要な工程であることを再認識していただければうれしいです。

森山 :実務者の立場としては、現場のリソースやシステムの用途に応じて、リスクに見合った、現実的な運用のヒントにしてほしいと考えます。内製だからこそ可能な、実情に即した提案を意識するきっかけになれば幸いです。

川添 :セキュリティ統括の立場としては、単なる手順書ではなく、脆弱性診断の体制を中長期的に設計するための“判断材料”として活用してほしいと考えます。自社での運用の現状と事業戦略を照らし合わせ、その体制が将来に向けて持続可能かを整理する指針にしていただきたいです。

脆弱性を悪用した被害が増加する中、本ガイドが各社・各組織における「脆弱性診断」というプロセスのあり方を今一度見直し、実態に即した形で再設計する契機になればと考えています。