- Column

- 社会の成長を止めないIoTセキュリティの姿

IoTセキュリティを注意喚起する「NOTICE」、基本的な対策の徹底を

「IoTセキュリティフォーラム 2023」より、総務省の酒井 雅之 氏

ルーターやインターネットカメラなどのIoT(Internet of Things:モノのインターネット)機器は、適切に管理しないと第三者に乗っ取られサイバー攻撃インフラに組み込まれる恐れがある。総務省 サイバーセキュリティ統括官室 参事官の酒井 雅之 氏が、「第8回IoTセキュリティフォーラム2023」(主催:横浜国立大学先端科学高等研究院、2023年9月6日、7日)に登壇し、総務省が実施している脅威の観測結果や、IoTセキュリティの対策プロジェクト「NOTICE」などについて説明した。

「インターネットを利用したサービスの利用や、インターネットに依存した生活および経済活動が当たり前になり、サイバー攻撃の影響が大きくなっている」――。総務省 サイバーセキュリティ統括官室 参事官の酒井 雅之 氏は、こう指摘する(写真1)。

サイバー攻撃の中身も、いたずらを目的とした愉快犯による攻撃から、金銭を目的としたランサムウェアなど組織化された攻撃へと変化している(図1)。大規模な攻撃では、「地域紛争といった地政学的・戦略的な背景を持つようになり、サイバー戦争を組み合わせたハイブリッド戦争も起きている」(酒井氏)。

同時に、ネットワークサービスを麻痺させるDDoS(Distributed Denial of Service attack:サービス拒否攻撃)攻撃が与える影響も変化しており、「金銭目的でDDoS攻撃を実行する事例も確認されている」(酒井氏)。「さまざまなサイバー攻撃を組み合わせ、戦術的に使ってくる傾向があるだけに、攻撃者の制御下にあるボットネットに注目した対策が重要になっている」と酒井氏は指摘する。

IoT機器がボットネットの新たな感染先に

従来のボットネットは、インターネットの利用者が使うPCなどをターゲットにすることが多かった。それが最近は、ネットワーク接続機能を備えたルーターや、インターネットカメラなどのIoT(Internet of Things:モノのインターネット)機器がターゲットになっている。IoT機器がインターネットに直結されしていて、保守用サービスへの進入口(バックドア)が存在する際に、「場合には、十分なセキュリティ対策をを講じていななければ、「強力なDDoS攻撃(Distributed Denial of Service:分散型サービス拒否攻撃)の踏み台になってしまう」(酒井氏)

IoT機器が不正アクセスされた事例としては、国土交通省近畿地方整備局が管理する河川監視用のカメラ199台に対し2023年1月に大量の通信が確認されている。その後、中国地方整備局、四国地方整備局が管理するカメラを合わせ、不正アクセスの疑いのある337台のカメラの運用を休止した。

攻撃者が自由に制御できる機器がネット上にあるため、「例えば、DNS(Domain Name System)などのインターネットサービスが標的になると、ドメイン名とIPアドレスを紐付ける『名前解決』ができなくなり、インターネットサービスそのものに影響が及ぶ」と酒井氏は説明する。2021年9月には、「DNSキャッシュサーバーがDoS攻撃を受け、しばらくWebやメールが使えなくなり、その影響は約50万人に及んだ」(同)こともある。

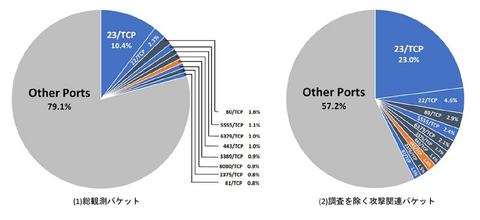

こうした状況を受け情報通信研究機構(NICT)が、大規模サイバー攻撃観測網である「NICTER」において、未使用のIPアドレス30万個(ダークネット)を使ったサイバー攻撃のグローバルな状況の観測を続けている。「ダークネットセンサーへの通信が約17秒に1回観測されている。約半分は調査目的のスキャンだが、残り半分は攻撃だと推測される。攻撃で用いられるポートはIoT機器が利用するポートが多い」と酒井氏は説明する(図2)。

ボットネットを構築しDDoS攻撃を仕掛けるマルウェア「Mirai」の感染ホスト数の観測結果からも、「IoT機器が、その利用拡大に伴って、ボットネットの新たな感染先になっているようだ」と酒井氏は指摘する。「小学校の校門に設定された児童見守りシステムがMiraiに感染していた事例もある」(同)という。

こうした状況をISP(インターネットサービスプロバイダー)の側から見ると、「利用者のIoT機器が乗っ取られボットネット化してもISPの業務として対策に責任を負えない範囲にあり、問題になっている」(酒井氏)。そのため利用者自身がセキュリティ対策を講じる必要ががある。だが、「適切な対策情報をベンダーが利用者に提供しない限り、利用者側だけの努力では適切なセキュリティ対策を打つのは困難な状況にある」(同)