- Column

- ツナガル社会を守るサイバーフィジカルセキュリティ

セキュアな5Gの実現に向けた「5Gセキュリティガイドライン」を策定

IoTセキュリティフォーラム2022より、KDDI総合研究所の窪田 歩 氏

世界に先行し「5Gセキュリティガイドライン」を作成

そうしたこともあり総務省は、KDDI、NTTドコモ、NEC、NICT(情報通信研究機構)の4組織とともに、5Gオペレーターに向けた「5Gセキュリティガイドライン」を策定してきた。国内外から5Gのセキュリティに対する懸念や仕様策定動向をまとめ、現実的な脅威を見定めた。5Gのコア部分だけでなく、組織の運用や物理対策も含む。

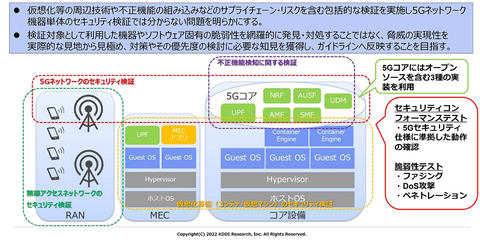

ガイドラインの作成では、オープンソースを含む複数の5Gネットワークを実装し、脆弱性テストを実施した。API(アプリケーションプログラミングインタフェース)に不正なリクエストを送信する「ファジング」や、過度なアクセスを送付する「DoS攻撃」、サイバー攻撃による侵入耐性を測る「ペネトレーションテスト」などである(図2)。

結果、「一部のオープンソースの実装ではDoS攻撃への耐性に問題があったほか、コア内部のAPIへのファジングでは実装上の問題が明らかになった」(窪田氏)という。

窪田氏は、「検証環境が、そのまま商用環境に反映されることはないものの、3GPP標準やネットワーク機器のセキュリティ検証スキームに従った導入や、重要なインタフェースへのセキュリティテストなどが重要だ。仮想化基盤では、仮想マシンやコンテナが混在・複雑化し、分離が不完全な場合があるだけに、侵入範囲が拡大するという懸念もある。設計運用の厳格化が求められる」と指摘する。

5Gセキュリティガイドラインの第1版は2022年4月22日に公開された(図4)。セキュリティを確保するための包括的なガイダンスとして、利用者が想定するシナリオや関連する脅威への対策を構造的に提示することで、リスク管理活動への継続的な利用を期待する。ただ5Gシステムには多様な導入形態があるため、「セキュリティ対策の手順を詳細に規定するものではなく、出発点として利用してもらうような位置付けになっている」と窪田氏は説明する。

なおITU-T(国際電気通信連合電気通信標準化部門)が現在、5Gセキュリティ標準化ロードマップにおけるトピックの1つに、セキュリティ管理策のためのガイドラインの策定を挙げている。これに対し窪田氏らは、「総務省のガイドラインの英語版をベースに、勧告化を提案している」。