- Column

- ツナガル社会を守るサイバーフィジカルセキュリティ

深刻さを増すIoTセキュリティの脅威に対抗する総務省の施策

「IoTセキュリティフォーラム2022」より、総務省 サイバーセキュリティ統括官室の酒井 雅之 氏

サイバーセキュリティの脅威は、重要インフラを狙った大規模な攻撃が顕在化し、WebカメラやルーターなどのIoT(Internet of Things:モノのインターネット)機器が攻撃に悪用されるなど大きく変容している。総務省のサイバーセキュリティ統括官室 参事官の酒井 雅之 氏が、政府のサイバーセキュリティ政策と、それに関連する総務省の施策を解説した。

「PCはセキュリティ対策が進んでいる一方で、ルーターやWebカメラといったIoT(Internet of Things:モノのインターネット)機器の多くは、継続的なセキュリティ対策がなされていない」−−。重要インフラを狙う大規模攻撃が増えている背景を、総務省サイバーセキュリティ統括官室の参事官である酒井 雅之 氏はこう説明する(写真1)。

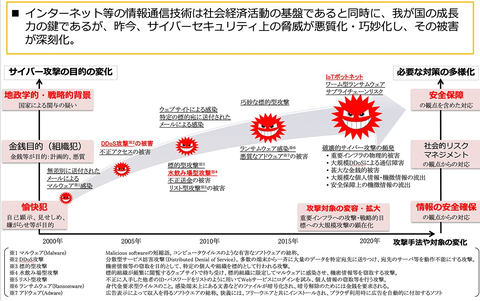

サイバーセキュリティ上の脅威としては、2000年頃からコンピュータウーィルスが世間を騒がせ始める。2005年頃には、マルウェアに感染した端末を束ねた「ボットネット」を使って特定のサーバーに大量のデータを送って過剰な負荷をかける「DDoS攻撃(Distributed Denial of Service:分散型サービス妨害攻撃)」がみられるようになった。

2010年代には、Webサイト経由の感染が増え、ウイルス感染を目的とした悪意のあるサイトを使う「水飲み場型攻撃」などが増加した。2015年頃から「ランサムウェア(Ransomware:身代金要求型ウイルス)」の被害が拡大。この頃から金銭を目的とした組織的攻撃へと変わっていく。

そして2020年代に入って顕在化してきたのが、IoT(Internet of Things:モノのインターネット)機器を対象にした攻撃である。「DDoS攻撃の踏み台としてIoT機器が悪用されるようになった」(酒井氏)のだ(図1)。

さらに最近は、「組織的なサイバー犯罪に加え、国家が関与するサイバーテロなどサイバー攻撃は、ますます多様化しており、こうした脅威に個人が太刀打ちするのは、ますます難しくなっている」と酒井氏は指摘する。

NICTによるサイバー攻撃の観測により傾向を把握

サイバー攻撃の傾向を把握するために、情報通信研究機構(NICT)が観測基盤を運営している。無差別型攻撃の観測網になるのが「NICTER(ニクター)」だ。約30万の未使用のIP(Internet Protocol)アドレスを活用し、そこに流れてくる攻撃パケット通信を定点観測している。

一方、標的型攻撃の観測基盤として「STARDUST(スターダスト)」がある。実在する企業を模したLAN(Local area network)を構築し、実際の企業ネットワークだと思わせて攻撃を仕掛けさせ、組織侵入後の詳細な挙動を観測する。

酒井氏によれば、「NICTERが1年間に観測したサイバー攻撃関連の通信数は、2021年に5180億パケットだった。3年前の2018年は2169億パケットだったので約2.4倍に当たる。それぞれのIPには約18秒に1回の頻度で攻撃パケットが届いている計算になる」

攻撃数の増加に加え、2020年から2021年の動向で顕著なのが「IoT機器を狙った攻撃が依然として最も多い点」(酒井氏)だ。攻撃対象が多様化している状況を示しているという。

IoT機器を標的にしたマルウェア「Mirai(ミライ)」に関する観測レポートでは、Mirai関連の攻撃ホスト数が、2022年第1四半期は約7万〜8万で推移していたが、第2四半期に入った2022年6月には14万を超えた。Miraiによる攻撃は、「依然として相当数の攻撃基盤が維持された状態にあると考えられる」と酒井氏は話す。