- Column

- IoTが求めるモノのアイデンティティ管理とOTセキュリティ

IoT/OTデバイスに対するセキュリティ強化対策の実際【第5回】

前回は、DX(デジタルトランスフォーメーション)の促進とテクノロジーの進化に伴うIoT(Internet of Things:モノのインターネット)/OT(Operational Technology:制御技術)におけるセキュリティ面での課題について解説した。具体的には、IoTにおいて脆弱性が最も懸念されるポイント、OTデバイスへの侵害がもたらす重要インフラ等への影響度、IoT/OTデバイスに対する責任の不明瞭さなどだ。今回は、IoT/OTデバイスへの具体的セキュリティ強化対策を解説する。

組織はセキュリティ体制を強化し、IoT(Internet of Things:モノのインターネット)/OT(Operational Technology:制御技術)デバイスの脆弱性を確実に保護するためには、さまざまなチームを結集しイニシアチブを取る必要がある。IoTセキュリティイニシアチブで取り組むべき重要なポイントが3つある。

ポイント1:デバイスの検出

何十万台もあるIoTデバイスのセキュリティを考える場合、最初の課題は、組織が使用している全てのデバイスを把握することだ。カメラやプリンターの台数、電話会議用機器などだ。OT環境にあっては、サードパーティーベンダーが管理しているデバイスも把握する必要がある。

保護する必要があるデバイスを十分に把握したうえで、それらが使用している資格情報についても把握しなければならない。多くのデバイスは、メーカーが設定した初期パスワードが変更されず、そのまま利用されている可能性がある。

ポイント2:資格情報の保護

潜在的な侵害を回避しコンプライアンスを維持するためには、資格情報を確実に保護し、その資格情報を定期的にローテーションするプロセスの導入が必要である。

資格情報は、安全な「Vault(保管庫)」に保管することで、攻撃者によって利用される可能性のある埋め込まれた資格情報に対するリスクを取り除ける。資格情報を定期的にローテーションすることで、たとえ攻撃者が、メーカー設定の初期パスワードなどを含め、漏洩した資格情報を入手したとしても、長期間にわたる不正アクセスを防げる。

外部ベンダーと協業している場合は、ベンダーによるアクセスについても保護しなければならない。必要なリソースに対し、ジャストインタイムでのアクセスを提供すればセキュリティリスクを軽減できる。ただ現実には、エアギャップ環境で効率的に作業するためにはオフラインアクセスも必要なため、別途安全面での注意が必要になる。

資格情報そのものを保護することで組織は、特権資格情報を利用したアクセスとアクティビティの分離・制御・監視を提供し、セキュリティチームおよび監査とコンプライアンスのプロセスの運用効率を高められる。

ポイント3:ファームウェアアップデート

デバイスに対し常に最新のファームウェアとパッチが適用されていることを保証するプロセスの構築が必要である。IoT/OTデバイスへのパッチ未適用が原因となる脆弱性は、攻撃者が狙い侵入してくるポイントであり、是正しなければならない。

ファームウェアアップデートには管理者の資格情報が必要になる。その資格情報は上述したように安全な保管庫で管理し、適切に利用するための手順を実装することで、さらに安全なアップデートを実現できる。

IoTデバイスのセキュリティを強化する方法

こうしたセキュリティイニシアチブを前提に、IoTデバイスとOTデバイスの違いに着目し、それぞれのセキュリティをより強化するための方法を説明する。

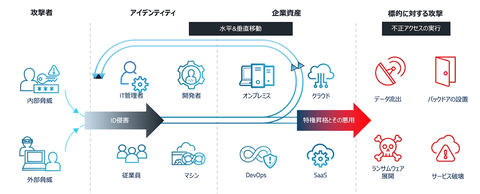

本連載で指摘してきたように、IoTデバイスの少なくとも15%は、初期設定のパスワードが過去一度も変更されることなく使われていると推定されている。攻撃者は、これらの脆弱な資格情報を使って組織のネットワークにまず侵入し、横方向への移動や特権への昇格を経て、最終的に組織内の最も重要で機密性の高い情報資産にアクセスしていく(図1)。

組織としては、各IoTデバイスを識別し、それが他のデバイスやシステム、アプリケーションと、どのように通信しているのか、そのデバイスに誰がアクセスできるのかを把握することが極めて重要である。

しかし、非常に多くのデバイスがオンライン状態にあり、新型コロナウイルス感染症(COVID-19)のパンデミック以降、在宅勤務の従業員も増えたことから、ITチームやセキュリティチームが手動でネットワーク上の全てのデバイスを把握し、それらが企業のセキュリティ要件やコンプライアンス要件を満たしているかどうかを確認することは非常に困難だ。

そのため自動化ツールを利用し、継続的に新規デバイスの検出やネットワークの評価を実施する。そのうえで、パッチが適切に適用され、脆弱な資格情報や初期設定の資格情報が排除されるような仕組みの導入が大いに役立つ。

さらに、人およびマシンが利用するシステムへの特権アクセスをゼロトラストフレームワークに基づいて適切に制御することと、一元化されたツールを組み合わせることで組織は、IoTデバイスに対し一貫したセキュリティおよびコンプライアンスポリシーを適用し、ライフサイクル全体に渡る適切な管理が実行できる。