- Column

- 事業を守るOTセキュリティ〜なぜ(Why)・どう(How)守るべきか

Why(なぜ)の2:ITとの融合はもとより製造業特有の状況にも脅威が迫っている【第2回】

OT(Operational Technology:制御・運用技術)セキュリティの必要性が議論されて久しい。前回は、製造業におけるOTセキュリティの目的が、安心・安全と生産活動の維持・向上であり、そのための対策の必要性を解説した。今回は、製造業がOTセキュリティの整備を迫られる背景をデジタル化とサプライチェーンの観点から整理したうえで、対策の進め方を解説する。

前回、OT(Operational Technology:制御・運用技術)セキュリティ対策の本質的な目的は「サイバー要因によって引き起こされる可能性のある、生産活動の維持と安心・安全を阻害するビジネスリスクの低減」だと解説しました。

製造業のDX(デジタルトランスフォーメーション)においては、デジタル化や、それに伴う脅威の進化、法規制対応といったキーワードが頻繁に取り上げられていますが、これらキーワードがOTセキュリティ対策の目的そのものではありません。今回は、工場のデジタル化とサプライチェーンに着目し、これらがOTセキュリティ対策と、どう関連しているのかを解説します。

工場のデジタル化が進展しクローズドネットワーク神話が崩壊

製造業におけるDXへの取り組みとして、工場のスマート化が進展しています。現場にあるアナログ機器からのデジタルデータの取得や、機器自体の高機能化が進むなど、IIoT(Industrial Internet of Things:産業IoT)と呼ばれる領域が急速に進展しています。

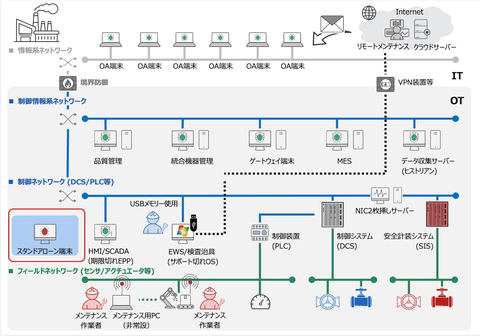

同時に、データドリブン(データ駆動)型の経営への取り組みも広がり、工場のためのシステムがERP(Enterprise Resource Planning:企業資源管理)システムやMES(Manufacturing Execution System:製造実行システム)など、企業のIT(Information Technology:情報技術)ネットワーク上にあるシステムと連携するケースが増えています。設備稼働データの分析や操業効率の向上などが目的です。

デジタル技術の活用が進む中で、従来はクローズド(閉域)ネットワークだった環境に外部から接続する必要性が高まっています。結果、工場のシステム環境への外部アクセスが発生し、脅威の入口は増加傾向にあるのが現状です。

一方で、電話回線時代から利用されてきたリモートメンテナンスに関しては、消極的な態度を取る利用者が増えています。リモートメンテナンスそのものがセキュアでないという意味ではないものの、サイバーセキュリティ上の脅威の入口になる可能性が指摘されるようになったためです。

現場主導によるIIoTの導入が増加し、IT部門やDX(デジタルトランスフォーメーション)担当部門がその存在を把握していないIIoT機器、いわゆる“野良デバイス”が外部と通信する状況も発生しています。

野良デバイスも、単にデータを外部に送信するだけなら、その影響は限定的である可能性はあります。ですが、双方向通信やデータの読み込み・書き込み(Read/Write)を許容する環境では、野良デバイスを経由した乗っ取りや物理的被害が発生する可能性が出てきます。せっかく、外部と内部のネットワークを分けるDMZ(Demilitarized Zone:非武装地帯)を設けても、その効果を発揮できない事態になり得ます。