- Column

- 実行性が問われる産業サイバーセキュリティ

脅威の8割がブラウザから侵入する今、ブラウザそのものを守る対策が不可欠に

「重要インフラ&産業サイバーセキュリティコンファレンス」より、メンロ・セキュリティ・ジャパン セールスエンジニアの玉置 達也 氏

- 提供:

- メンロ・セキュリティ・ジャパン

インターネットの閲覧ソフトウェアであるブラウザは、クラウド化やDX(デジタルトランスフォーメーション)の進展により、ビジネスの遂行においても重要な役割を担うようになってきた。米 Menlo Security日本法人のセールスエンジニアである玉置 達也 氏が「重要インフラ&産業サイバーセキュリティコンファレンス(主催:インプレス、重要インフラサイバーセキュリティコンファレンス実行委員会、(2025年2月19日〜20日)」に登壇し、ブラウザにおけるセキュリティリスクと具体的な対策を解説した。

「ブラウザは今や企業にとって重要な資産であると同時に攻撃者にとっても魅力的なターゲットになっている」−−。米 Menlo Seucirtyの日本法人であるメンロ・セキュリティ・ジャパンでセールスエンジニアを務める玉置 達也 氏は、ブラウザに迫るセキュリティ上の脅威をこう指摘する。(写真1)。

従来のWebセキュリティ手法ではエンドポイントを守り切れない

企業情報システムのクラウド化やDX(デジタルトランスフォーメーション)の進展により、メールやチャットを含めた文書作成やファイル共有、サプライチェーン管理など、業務の多くがブラウザベースのアプリケーションで実行されるようになっている。それに伴い、悪意ある攻撃者にとってはブラウザが非常に魅力的なターゲットになった。

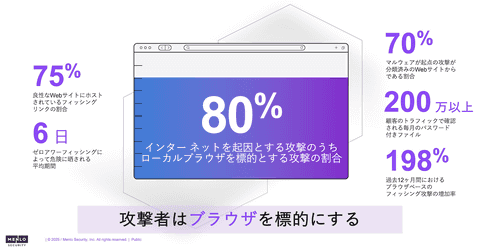

その実例として玉置氏は「インターネットを起因とする攻撃のうちの8割がブラウザを標的にしている」という調査結果を紹介する(図1)。

サイバー攻撃への対抗策としてはこれまで、TLS通信の復号や、URLフィルタリング、アンチウィルスやサンドボックス解析といったツールを導入し、セキュアWebゲートウェイなどWebセキュリティの実装が進んできた。だが、これらの対策は「ネットワークを流れる通信データやファイルを対象にしており、実際にブラウザで起きている事象を捉えられない」(玉置氏)

そこを攻撃側は突き、URLフィルタリングをだましたり、コンテンツの難読化や暗号化によりWebセキュリティの検知をバイパスしたりする。「手口は巧妙化しており、従来型のWebセキュリティではブラウザを標的にした高度な攻撃からエンドポイントを守りにくくなっているのが現状だ」と玉置氏は説明する。

そのうえで玉置氏は「従来型のWebセキュリティで防ぐことが難しい脅威の1つに『HTMLスマグリング』がある」と注意を促す。スマグリングとは「密輸」を意味し、その手法はこうだ。

●悪意のあるペイロードをファイル形式ではなくJavaScript BlobやデータURLのスクリプトで記述する

●JavaScriptやデータを分割したり、難読化してWebページに埋め込む

●ブラウザがWebページに埋め込まれたJavaScriptのコードを実行して悪意のあるペイロードを復元する

このような攻撃手法に対し、ネットワーク上に組み込まれているWebセキュリティ対策の多くは「無力に等しい」(玉置氏)ことになる。