- Column

- 実行性が問われる産業サイバーセキュリティ

マツダ、サプライヤーへの“訪問ヒアリング”でサプライチェーンセキュリティを相互に強化

「重要インフラ&産業サイバーセキュリティコンファレンス」より、マツダ MDI&IT本部 林 拓雅 氏

マツダは、サプライチェーンのセキュリティを強化するために自動車業界に共通のセキュリティガイドラインを利用した。マツダ MDI&IT本部の林 拓雅 氏が「重要インフラ&産業サイバーセキュリティコンファレンス(主催:インプレス、重要インフラサイバーセキュリティコンファレンス実行委員会、2025年2月19日〜20日)」に登壇し、同ガイドラインに沿う形になったサプライヤーの声を交えながら、マツダにおける具体的な取り組みを紹介した。

「サプライチェーンにおけるサイバーセキュリティは、原材料の生産から製品の物流、販売、アフターサポートまでを対象に、異なる企業が関与する複雑なシステム全体を保護する必要がある。しかし、各社が持つ独自のシステムが、なんらかの形でデータ連携されており、1つのシステムへの侵害が連鎖的に影響を及ぼす可能性が高い」――。マツダ MDI&IT本部 インフラシステム部 システム基盤チームの林 拓雅 氏は、サプライチェーンにおけるセキュリティ対策の難しさをこう語る(写真1)。

構造が複雑なサプライチェーンに対し自動車業界のガイドラインを策定

自動車業界のサプライチェーンは複雑な構造を持っている。プラスチックや電子製品、鉄などの原材料から自動車部品など約3万点の部品が流通し、完成車になるまでに多くの企業が関与している。完成車の製造だけでなく、物流や販売、アフターサービスなどもサプライチェーンに含まれる。

その構造は必ずしも単純なピラミッド型ではなく、「原材料や加工などを少数の会社に依存していたり、部品を構成する部品が購入品だったり、あるいはサプライヤーの1社が複数の自動車メーカーに部品を供給していたりするケースもあり、ひとたび1つの部品に問題があるだけで影響範囲が拡大する恐れがある」(林氏)

近年、自動車業界のサプライチェーンにあっては、セキュリティインシデントが多発している。例えば、部品メーカーが被害を受け完成車メーカーの国内工場14カ所が業務停止、貿易港でのランサムウェア被害によるコンテナ作業停止で4カ所の工場停止、北米での販売システム提供会社への攻撃による2週間のシステム停止などだ。

そもそもサプライチェーン全体を対象にしたセキュリティガバナンスは「単一の企業では完全に管理できない」(林氏)。関連企業の規模によってはセキュリティ対策の予算や人員が十分に確保できず、そうしたサプライチェーンの最も脆弱な部分を攻撃者は標的にし、全体に大きな影響を与える。近年は、攻撃や破壊だけでなく、データを暗号化して身代金を要求するランサムウェア攻撃も増加している。

こうした課題に対応するため自動車業界では、業界共通のサイバーセキュリティガイドラインを策定し、関連企業全体としてのセキュリティレベルの向上を目指している。

共通ガイドライン準拠に切り替えセキュリティ体制を構築

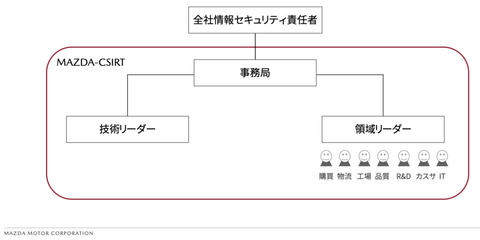

業界共通のサイバーセキュリティガイドラインが策定されたことでマツダは、「同ガイドラインに準拠する形でサプライチェーンセキュリティの体制づくりに取り組んできた」(林氏)。具体的には、全社情報セキュリティ責任者の管理のもとに、サプライチェーン関連部門を「領域リーダー」として組織化し、セキュリティ関連技術を持つ「技術リーダー」とともにセキュリティ強化を図っている(図1)。

従来のサイバーセキュリティ対策を、業界共通ガイドラインに変更したことでまず、サプライヤー各社にチェックシートへの記入を依頼。サプライヤーの経営層が集まる「経営者懇談会」ではサイバーセキュリティ対策の推進依頼のセッションを実施するなど啓発活動にも取り組んだ。

しかし2022年10月、あるサプライヤーで不正侵入被害が起きる。その際は当該サプライヤーを訪問し、情報システム部門へのヒアリングにより情報を収集しながら、その後の対策を含めて意見を交換した。林氏は「これを契機に、他のサプライヤーでも意見交換を求める機運が高まった」と振り返る。

そこで、直接取引のあるサプライヤー100社以上の中から、取引比率や占有比率などを勘案して「訪問するサプライヤー」を決定。マツダ側の訪問メンバーとして購買部門とIT部門との合同で構成した。コアメンバーには、ITセキュリティ部門長、専任担当者、購買部門担当者、CSIRT(Computer Security Incident Response Team)事務局幹部の4人を選定した。林氏は専任担当者である。

実際の訪問では、マツダの体制や考え方の説明から始め、サプライヤー側の体制や規定の整備状況、システム構成などをヒアリングした後に、ディスカッションを実施した。林氏は「監査ではなく、相互のセキュリティ強化のための相談という姿勢を重視した。監査というと、どうしても身構えてしまう。警戒を解き、セキュリティ強化を共に考えるための機会にした」とする。

訪問の結果、「インシデント発生時でも欠品や遅配が生じない限り、なかなか報告がなされないことが判明した」(林氏)。早めの連絡を求めても「サプライヤー側には、できるだけ悪い情報は出したくないという思いがある」(同)からだ。そこで連絡基準を明確にし、早期報告と支援体制の構築を進めることにした。