- Column

- 実行性が問われる産業サイバーセキュリティ

OTとITを包括的に捉えたサイバー防御態勢強化に向けた侵害調査の最前線からの考察とヒント

「重要インフラ&産業サイバーセキュリティコンファレンス」より、Google Cloud の橋村 抄恵子 氏と、米 Mandiant のポール・シェイバー 氏

- 提供:

- グーグル・クラウド・ジャパン

事業復旧の平均日数は 20 日、想定損失に照らしたセキュリティ対策を

これらの脅威に対応するための考え方としてシェイバー氏は「復旧期間の平均は約20日。その間に被る収益や生産の損失に比べれば、防御力と検出能力を向上させるために必要な努力や投資は、多くの場合、かなり小さな数字に見えてくるはずだ」と主張する。

その上で必要な対策として「セキュリティハイジーン」を挙げる。ハイジーン(Hygiene)は「衛生」を意味し、IT/OT領域ではシステムやネットワークを安全な状態に保つための日常的な習慣や対策のことを指す。具体的には、資産管理の徹底、各端末のセキュリティ状況の把握、変更管理ツールを導入したうえでのシステムの更新や異常な変更の素早い検出などである。

インシデントへの対応力を高めるためには、「脅威の監視や検出を強化し、PLC(プログラマブル・ロジック・コントローラ)のCPU稼働時間やメモリー使用量、生産データの変化を監視し、異常を早期に察知する仕組みを導入する」(シェイバー氏)。並行して事業継続計画(BCP)を策定し、「システムが攻撃を受けた際、迅速に復旧できるよう事前に復旧プロセスをテストし、シミュレーションする必要もある」(同)とする。

Mandiant では、こうしたサイバー防御のための知見をまとめた『 Mandiant Defenders Advantage 第2版』を公開している。「OT向けレポートには、セキュリティハイジーンにおける6つのコアファンクションと、これらの環境における防御を改善するために必要なことを、より詳しく説明されており、ぜひ参考にしていただきたい」とシェイバー氏は話す。

Mandiant の経験や知見を活かした統合的なサイバー防御態勢強化サービスを提供

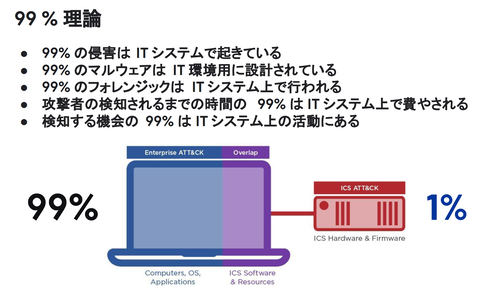

OTシステムのセキュリティに対し Mandiant は「99%理論」を唱える。「OTシステムに対する侵害のほとんどが中間システムを含むITシステム経由で発生している」(橋村氏)からだ。「WindowsやLinuxといったIT環境でOT関連の攻撃が実行され、OT環境で使われるマルウェアもIT向けに設計されたものが多い」(同)とする(図3)。

このことから「OTセキュリティの強化は、まずIT環境の基本的なセキュリティ対策の徹底が不可欠だ。インターネット経由での侵入を阻止することに加え、アクセス管理や管理権限付与の管理など中間システムにフォーカスした対策を強化すること。そして、ITとOTを包括的に捉えた防御体制の構築が必要になる」と橋村氏は強調する。

Google Cloud Security では、OT環境を含む年間1000件以上もの侵害調査に従事する Mandiant の専門的な経験と知見に加え、昨今注目を集めるアタックサーフェスマネージメントを包含した脅威インテリジェンスサービスの「 Google Threat Intelligence 」と、SIEMやSOARの機能をシングルプラットフォームで提供する「 Google Security Operations 」などを用意。「先進技術と専門家の力を組み合わせ組織の安全な事業運営と重要データ保護の取り組みを支援する」(橋村氏)

サイバー防御態勢強化の取り組みでは、現状の把握や適切なソリューションの導入に加え、組織横断的なプロセスや体制づくり、ステイクホルダーとの合意形成が重要になる。橋村氏は「攻撃者にとって、OT環境や重要インフラ組織が魅力的な標的となっている。安全な事業運営、安心できる社会基盤の構築に向けて、Google Cloud Security のグローバルでの知見や経験に根差したソリューションを活用していただきたい」と力を込める。