- Column

- 実行性が問われる産業サイバーセキュリティ

可視化を前提に継続的なOTセキュリティの統合運用にはマネージドセキュリティサービスが有効に

「重要インフラ&産業サイバーセキュリティコンファレンス」より、ソフトバンクの田頭 直樹 氏とNozomi Networksの芦矢 悠司 氏

- 提供:

- ソフトバンク

工場やインフラ施設を標的にするサイバー攻撃が増え、OT(Operational Technology:制御・運用技術)領域における本格的な対策が求められている。ソフトバンクの田頭 直樹 氏と米Nozomi Networks日本法人の芦矢 悠司 氏が「重要インフラ&産業サイバーセキュリティコンファレンス(主催:インプレス、重要インフラサイバーセキュリティコンファレンス実行委員会、2025年2月19日〜20日)」に登壇し、検知と統合運用を重視した「MSS(Managed Security Service)」の役割を解説した。(肩書は講演時のもの)

「OT(Operational Technology:制御・運用技術)セキュリティは、これまでの可視化重視から統合的な運用対策が求められる」--。ソフトバンク 法人プロダクト&事業戦略本部 セキュリティ事業第1統括部 セキュリティデザイン推進部 プリセールス課 課長の田頭 直樹氏と、提携パートナーである米Nozomi Networks 日本カントリーマネージャーの芦矢 悠司氏は口を揃える(写真1)。

ソフトバンクがOTセキュリティ事業を始めたのは3年前。田頭氏は「導入企業が急速に増えている」としたうえで「IT(Information Technology:情報技術)環境とは異なり、OT環境では可視化すらできていないケースが多い。まずは現状の把握から開始すべきだ」(同)と指摘する。

芦矢氏も、ある調査結果から「グローバルにみても企業の60%が可視化の段階に留まっており、脅威の検知・対応まで対策が進んでいる企業は10%未満に過ぎない」とする。

別の調査によれば、日本のサイバーセキュリティリーダーの89%が、自社のOT環境に影響のあるサイバーインシデントを経験している。インシデントの規模はさまざまだが「中には業務に重大な影響をおよぼすようなサイバー攻撃を複数回、受けているケースもある」(芦矢氏)という。

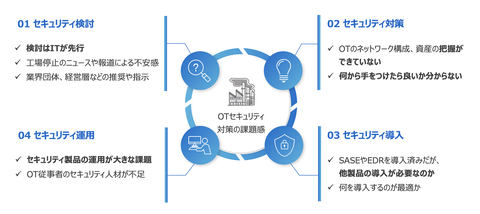

OTセキュリティ対策の4つのステップそれぞれに課題がある

OTセキュリティ対策には(1)検討、(2)対策、(3)導入、(4)運用の4つのフェーズがある。田頭氏は「それぞれのフェーズに課題やポイントがある」と指摘する(図1)。

(1)検討フェーズ :企業がOT環境のセキュリティリスクを認識し、対策の必要性を理解する。しかし、ITとOTで担当者が異なり責任の所在が異なることから、経営層の理解と支援がなければ対策が進まないことが多い

(2)対策フェーズ :ネットワークや資産の可視化が重要になる。どの機器がネットワークに接続されているのか、どのようなデータがやり取りされているのかを正確に把握する。アセスメントを通じて経営層にも理解しやすい形でのリスク提示が重要になる

(3)導入フェーズ :可視化されたリスクに基づき、適切なセキュリティ対策を講じる。ファイアウォールやIDS(Intrusion Detection System:不正侵入検知システム)、IPS(Intrusion Prevention System:不正侵入防御システム)などを導入し、外部からの攻撃を防御する

(4)運用フェーズ :導入したセキュリティ対策を適切に維持し、継続的に監視する体制を整える。単に対策製品を導入しただけでは、セキュリティリスクは防げない。特にOT環境では専門知識を持つ人材が不足しており、自社内だけでの運用は難しいケースが多い。そのためMSS(Managed Security Service)を活用し、24時間365日体制での監視が有効な手段になる

田頭氏は「セキュリティ対策においては運用が最も重要なフェーズである。この点を見据えて計画を立てる必要がある」と強調する。