- Column

- ”信用”を築くIoTセキュリティでAI時代の新脅威に備える

IoT機器のセキュリティ要件を認証する「JC-STAR」を政府・民間の調達基準に

「IoTセキュリティフォーラム2025」より、経済産業省 サイバーセキュリティ課 課長 武尾 伸隆 氏

経済産業省は2025年3月、IoT(Internet of Things:モノのインターネット)機器のセキュリティレベルを評価・表示する「JC-STAR(Labeling Scheme based on Japan Cyber-Security Technical Assessment Requirements:セキュリティ要件適合評価及びラベリング制度)」制度の運用を開始した。経済産業省 サイバーセキュリティ課 課長の武尾 伸隆 氏が「IoTセキュリティフォーラム2025」(主催:横浜国立大学 先端科学高等研究院、2025年9月3〜4日)に登壇し、JC-STARの現状と今後について解説した。

「『JC-STAR(Labeling Scheme based on Japan Cyber-Security Technical Assessment Requirements:セキュリティ要件適合評価及びラベリング制度)』は、経済産業省が推進するサイバーセキュリティ政策の中核制度だ。政府調達での活用決定を皮切りに、民間企業への波及効果にも期待が高まっている」--。経産省 サイバーセキュリティ課 課長の武尾 伸隆 氏は、JC-STARの重要性をこう語る(写真1)。

IoT機器の普及はサイバー攻撃の起点になるリスクも増やしている

JC-STARは、IoT(Internet of Things:モノのインターネット)機器のセキュリティ機能を評価する制度として2025年3月から運用を開始した。

昨今はサイバー攻撃の被害が大規模化している。具体的な事例として武尾氏は2024年6月に発生したKADOKAWAグループへのランサムウェア攻撃を挙げる。同グループではWebサービスが約2カ月間停止した。同年5月にはDMM Bitcoinが約482億円相当の暗号資産を窃取された。

こうした状況下で武尾氏が特に強調するのがIoT機器を巡る現状だ。「IoT機器の利用が拡大しており、家庭から工場、公共空間まで、さまざまなところで利用されている。それは同時にサイバー攻撃の起点になるリスクも増加していることにもなる」からだ。

IoT機器を狙った攻撃の割合は増えているという。情報通信研究機構(NICT)の観測によれば「ダークネットで観測された攻撃パケットのうち31.3%がIoT機器を標的にしたものだった」(武尾氏)

中国を背景に持つグループによるハッキング活動も継続している。例えば「『Salt Typhoon』により米国通信事業者への侵入で政府関係者の通話記録などが狙われた事例や『Volt Typhoon』による米国重要インフラへの事前侵入活動などが報告されている」(武尾氏)。「デジタル技術とAI技術の発展や、地政学的な状況を受けて、サイバー攻撃は年々深刻化・複雑化している」(同)

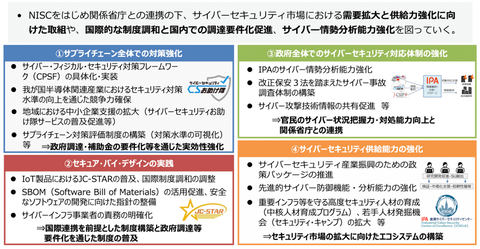

そうした脅威に対応するためのサイバーセキュリティ政策において経産省は(1)サプライチェーン全体での対策強化、(2)セキュア・バイ・デザインの実践、(3)政府全体でのサイバーセキュリティ対応体制の強化、(4)サイバーセキュリティ供給能力の強化の4つの柱を立てている(図1)。

サプライチェーン全体での対策強化では、企業規模や産業分野別のガイドラインの整備に加え「企業セキュリティ対策評価制度(統一基準による3段階評価)」を2026年度に開始する予定である。「取引先ごとに異なるセキュリティ基準に対応するための企業負担の軽減」(武尾氏)が目標だ。

セキュア・バイ・デザインの実践では、設計段階からセキュリティを組み込んで安全な製品の開発を推進する。その中核をなすのが冒頭のJC-STARである。並行して「SBOM(Software Bill of Materials:ソフトウェア部品構成表)の活用促進などにも力を入れている。

政府全体でのサイバーセキュリティ対応体制の強化の一環がJC-STARの政府調達への活用である。サイバーセキュリティ供給能力の強化では約300億円規模の研究開発プロジェクトなどを進めている。